ACL 访问控制列表是一种基于包过滤的访问控制技术,它可以根据设定的条件对接口上的数据包进行过滤,允许其通过或丢弃。访问控制列表被广泛地应用于路由器和三层交换机。借助访问控制列表,可有效地控制用户对网络的访问,从而最大程度保障网络安全。

需求分析

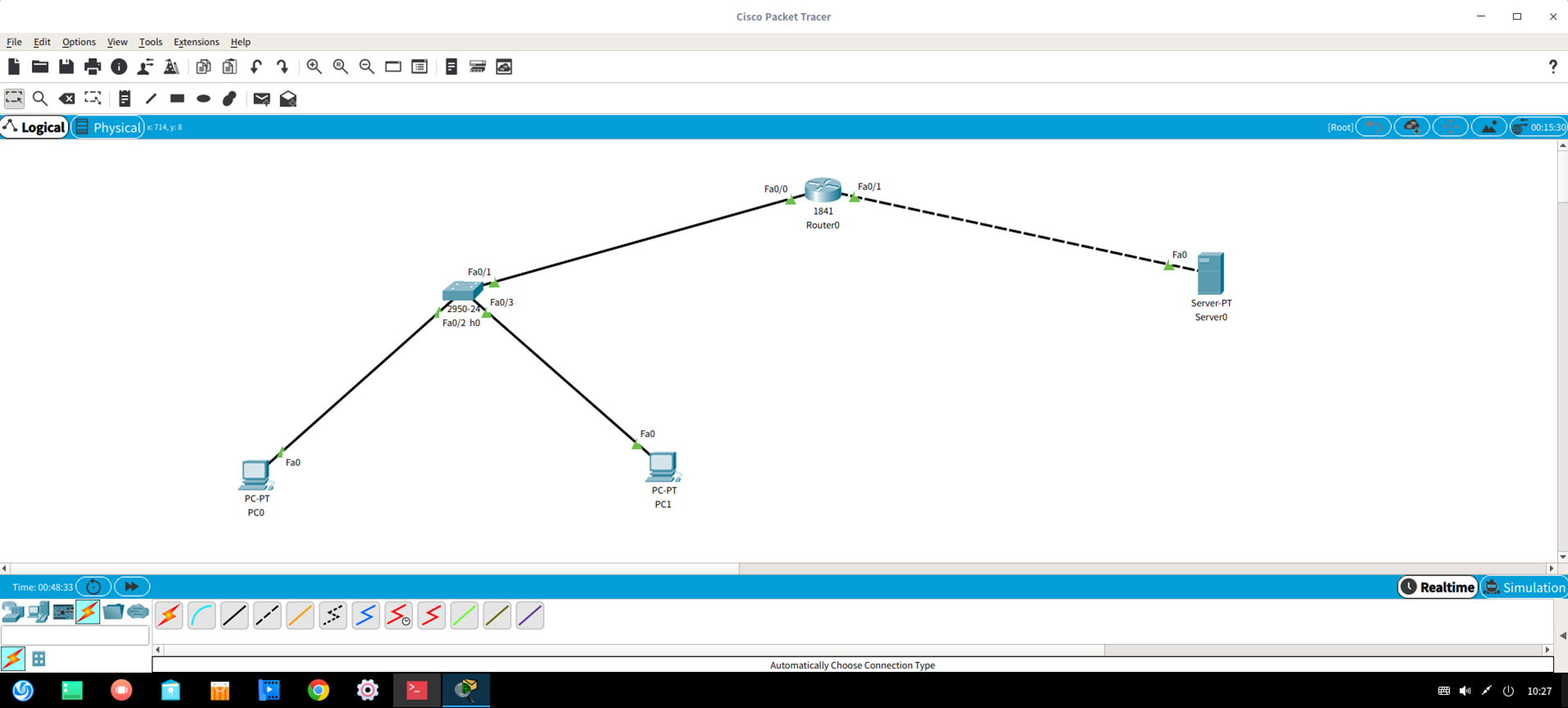

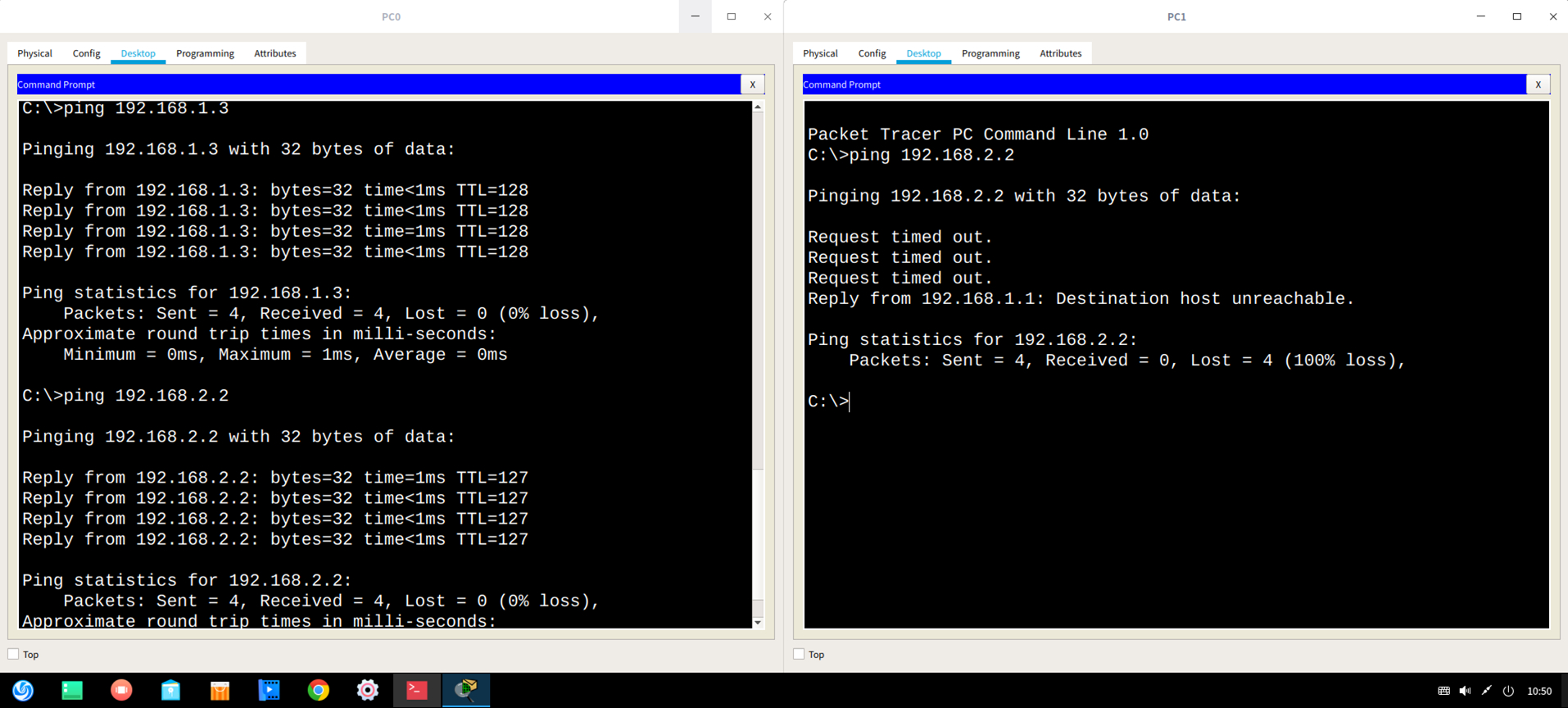

PC0 可与 PC1 及 Server0 连通,PC1 不可以与 Server0 连通。

因 PC0 与 PC1 处于相同网段,所以无需配置即可连通。借助路由设备,PC0 与 PC1 也可以与 Server0 连通。

项目方案

阻止 PC1 通过路由器,即可实现项目需求。

清空 PC1 的网关地址可以实现项目需求,但效果不可控,我们通过 ACL 访问控制列表来实现。

方案步骤

1 | Continue with configuration dialog? [yes/no]: no |

注意:因为只需阻止 PC1 通过路由器即可实现项目需求,所以只需配置路由设备即可。

项目扩展

ACL 分为标准型访问控制列表,与扩展型访问控制列表。区别是标准型只能限制来源地址,扩展型可限制来源地址、来源端口、目的地址、目的端口等等;

ACL 默认会在规则最后添加一条 deny any,如设置的规则为 deny,最后需要添加一条 permit any 才可以;

端口调用 ACL 时一定要判断数据的方向,根据方向决定进口、出口。

条评论